深度解析:2024年威胁暴露管理两大新趋势

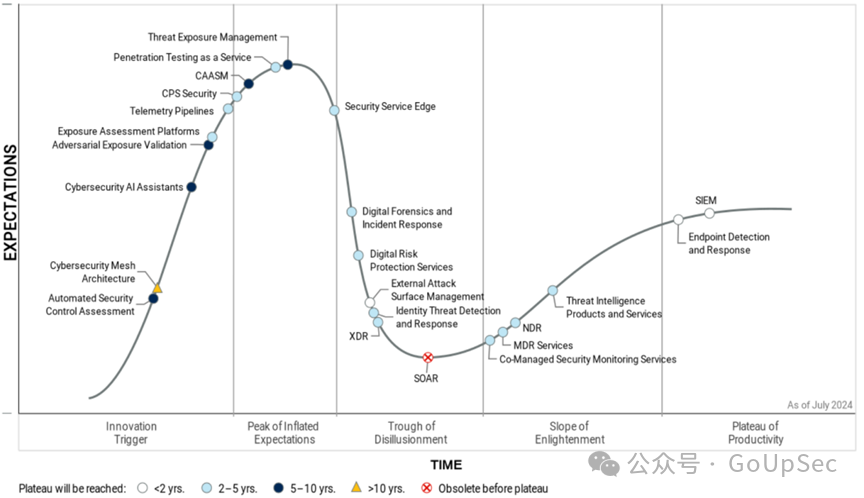

发布时间 - 2024-08-29 14:43:47 点击率:461次2024年,安全运营(SecOps)领域迎来重大变革。根据Gartner最新发布的《安全运营技术成熟度曲线》报告,持续威胁暴露管理(CTEM)到达炒作周期的顶峰,Gartner为该概念增加了三个新兴类别:威胁暴露管理(Threat Exposure Management)、暴露评估平台(Exposure Assessment Platforms,EAP)以及对抗性暴露验证(Adversarial Exposure Validation,AEV)。

2024年安全运营炒作周期图 来源:Gartner

CTEM这一概念由Gartner在2022年首次提出,旨在为企业提供一种结构化的方法,持续评估、优先处理、验证和修复组织攻击面上的暴露点,使企业能够迅速应对最关键的风险。该框架的提出,帮助企业在面对日益扩大的攻击面时更加游刃有余。

CTEM新类别的定义为不断演变的暴露管理技术领域提供了结构化指导,有助于企业识别最适合支持CTEM实施的安全厂商。

以下是对新类别及相关产品的解读,及其对企业安全领导者的意义。

威胁暴露管理的两大新类别

威胁暴露管理是CTEM框架的核心,涵盖了管理威胁暴露所需的所有技术和流程,并包括了以下两个新兴类别:

- 暴露评估平台(EAP):该类别融合了传统的漏洞评估和漏洞优先级技术,旨在简化漏洞管理并提升运营效率。Gartner将其评为高效益类别,正是因为EAP能够大幅提升企业在应对漏洞方面的能力。

- 对抗性暴露验证(AEV):该类别将漏洞和攻击模拟(BAS)与自动化渗透测试和红队演练合并,提供连续的、自动化的暴露证据。AEV通过模拟现实中的攻击技术验证企业的网络韧性,预期将迎来显著的市场增长。

EAP:减少对CVSS的依赖

EAP不仅能够减少对CVSS评分的依赖,还能提供更加上下文化的数据,使漏洞优先级的确定更加精准。CVSS评分固然有用,但它只是一个指标,无法告诉你在具体环境和威胁态势下漏洞的可利用性。而EAP则结合了威胁情报和资产重要性信息,使得企业能够聚焦于实际对业务构成风险的漏洞,而不仅仅是可利用的漏洞。

此外,EAP还能帮助企业识别业务风险,确保安全团队将精力放在那些可能对关键业务资产产生重大影响的漏洞上,而不是无关紧要的系统配置问题。

AEV:锁定现实威胁

尽管EAP能够提供暴露的上下文信息,但它们仍然局限于理论数据分析,缺乏实际可利用攻击路径的证据。而AEV通过模拟对抗性攻击,确认哪些安全漏洞在特定环境中真正可被利用,并评估攻击者在成功利用漏洞后能够走多远。

简单来说,AEV可在广泛的理论威胁中锁定现实威胁。

AEV的另一个优势在于,它让红队演练变得更加容易。红队需要独特的技能和工具,而这些通常难以获取。使用自动化AEV产品可以帮助企业降低进入门槛,提供一个不错的基准,让红队能够专注于高优先级领域。

AEV还可以使庞大的攻击面变得更加可控。通过自动化测试,安全团队可以定期、持续地在多个地点执行测试,减轻安全人员的负担。

CTEM实施面临的挑战与应对策略

尽管CTEM框架为企业带来了诸多优势,但在实施过程中仍然面临一些挑战。

在EAP方面,企业需要超越合规和CVSS评分的思维定势。仅将评估视为勾选清单式的活动,会导致企业忽视漏洞的可利用性和潜在影响之间的差异。

在AEV方面,找到覆盖全面的技术解决方案也是一大难题。虽然许多厂商提供攻击模拟或自动化渗透测试功能,但这些功能通常被视为独立的模块。对于那些希望验证安全控制有效性和安全漏洞可利用性的企业来说,可能需要分别实施多个产品。

主动风险管理的新时代

自两年前CTEM框架问世以来,企业对主动风险暴露管理的需求日益增长。此次Gartner的技术成熟度曲线中呈现的新分类,反映了这一领域产品的日趋成熟,推动了CTEM框架的实际应用。

在选择AEV产品时,建议企业寻找能够无缝整合BAS和渗透测试功能的解决方案,因为大多数工具并不具备这一特点。优先选择无代理技术,可以准确模拟攻击者手法,同时降低运营负担。这种独特的组合确保了安全团队能够持续验证企业的安全状态,并且具有真实的攻击相关性。

客服1

客服1